User Manual - Linux

Table Of Contents

- Bienvenue

- Découverte de votre ordinateur

- Réseau

- Clavier et périphériques de pointage

- Multimédia

- Gestion de l'alimentation

- Arrêt de l'ordinateur

- Définition des options d'alimentation

- Utilisation de la charge de la batterie

- Affichage de la charge de batterie restante

- Insertion ou retrait de la batterie

- Charge d'une batterie

- Optimisation de la durée de vie de la batterie

- Gestion des niveaux bas de batterie

- Identification des niveaux bas de batterie

- Résolution d'un niveau bas de batterie

- Résolution d'un niveau bas de batterie lorsqu'une alimentation externe est disponible

- Résolution d'un niveau bas de batterie lorsqu'une batterie chargée est disponible

- Résolution d'un niveau bas de batterie lorsqu'aucune source d'alimentation n'est disponible

- Résolution d'un niveau bas de batterie lorsque l'ordinateur ne peut pas quitter le mode hibernation

- Économie d'énergie de la batterie

- Stockage d'une batterie

- Mise au rebut d'une batterie usagée

- Remplacement de la batterie

- Utilisation de l'alimentation secteur externe

- Unités

- Cartes et périphériques externes

- Modules mémoire

- Sécurité

- Protection de l'ordinateur

- Utilisation de mots de passe

- Utilisation de la protection DriveLock automatique de Computer Setup

- Utilisation d'un logiciel de pare-feu

- Sauvegarde et restauration

- Computer Setup (BIOS) et diagnostics système avancés

- MultiBoot

- Dépannage et support technique

- Nettoyage de votre ordinateur

- Caractéristiques

- Électricité statique

- Index

REMARQUE : HP recommande de sélectionner WPA2, qui est le plus avancé des trois protocoles

de cryptage. L'utilisation du cryptage WEP n'est pas recommandée, car il peut facilement être

détourné.

●

Wi-Fi Protected Access (WPA) et Wi-Fi Protected Access II (WPA2) utilisent des normes de

sécurité pour crypter et décrypter les données transmises sur le réseau. WPA et WPA2

génèrent dynamiquement une nouvelle clé pour chaque paquet, ainsi qu'un jeu de clés différent

pour chaque ordinateur du réseau. Pour ce faire :

◦

WPA utilise le standard de chiffrement avancé (AES) et le protocole d'intégrité de clé

temporelle (TKIP).

◦

WPA2 utilise le protocole CCMP (Cipher Block Chaining Message Authentication Code

Protocol), qui est un nouveau protocole AES.

●

Wired Equivalent Privacy (WEP) crypte les données avec une clé WEP avant qu'elles ne soient

transmises. Sans la clé adéquate, les autres utilisateurs ne peuvent pas accéder au réseau

WLAN.

Accès à un autre réseau

Lorsque vous déplacez votre ordinateur dans la zone d'un autre réseau WLAN, le système

d'exploitation tente de se connecter à ce réseau. Si la tentative réussit, l'ordinateur est

automatiquement connecté au nouveau réseau. Si le système d'exploitation ne reconnaît pas ce

réseau, suivez la même procédure que vous avez utilisée pour vous connecter à votre réseau WLAN.

Connexion à un réseau filaire

Connexion à un réseau local (LAN)

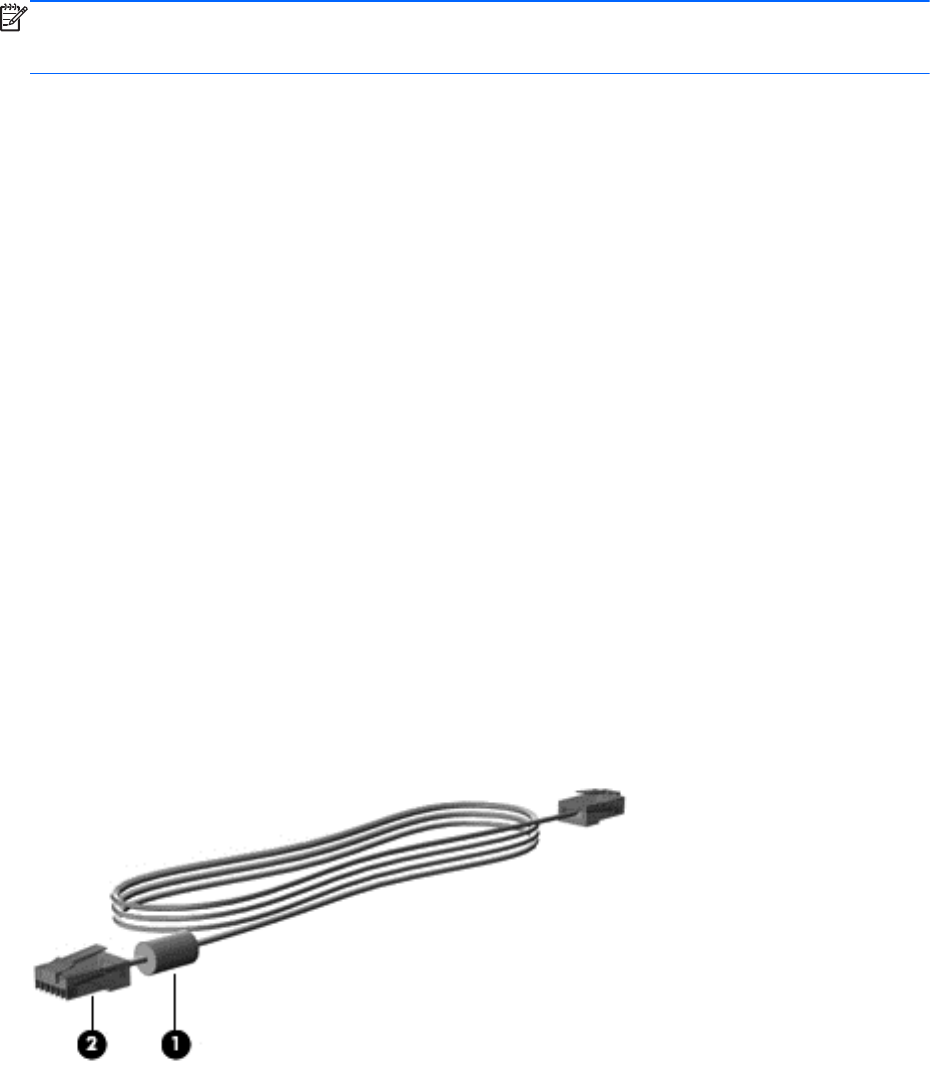

La connexion à un réseau local (LAN) requiert un câble réseau RJ-45 à 8 broches (vendu

séparément). Si le câble réseau est doté d'un circuit de suppression des parasites (1) bloquant les

interférences de réception TV et radio, orientez le côté circuit du câble (2) vers l'ordinateur.

Pour connecter le câble réseau :

1. Branchez le câble réseau sur la prise réseau (1) de l'ordinateur.

Connexion à un réseau filaire 19